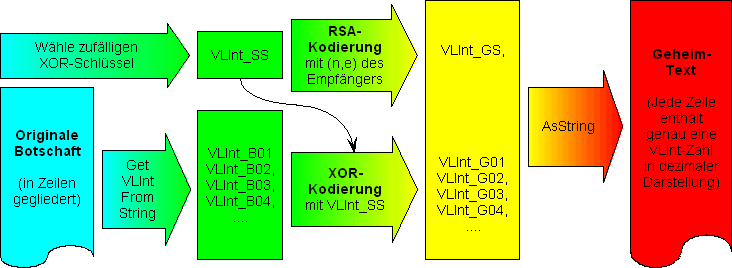

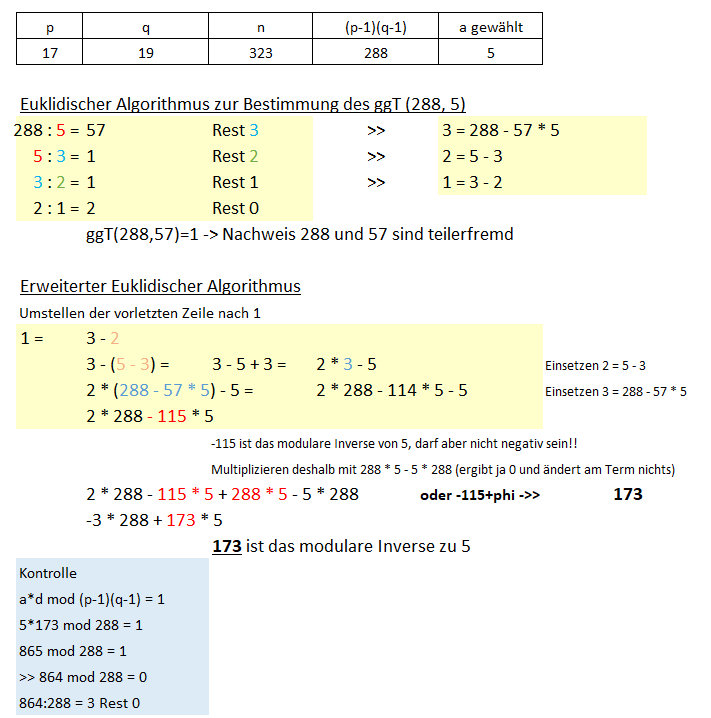

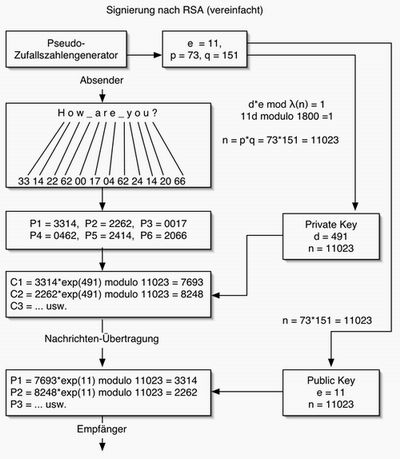

Kryptografie und Datensicherheit RSA. Kryptografie und Datensicherheit RSA - Public-Key-Verschlüsselung 1. Asymmetrisches Verschlüsselungsverfahren ppt herunterladen

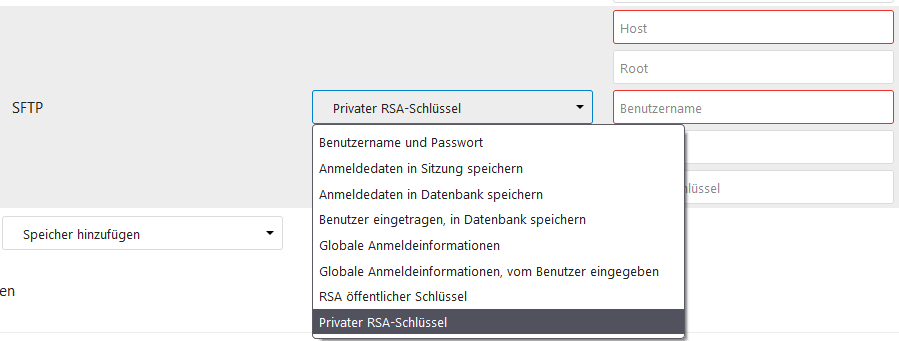

Hinzufügen von externem sftp Speicher mit schon vorhandenem RSA-Key - 🇩🇪 Deutsch (german) - Nextcloud community

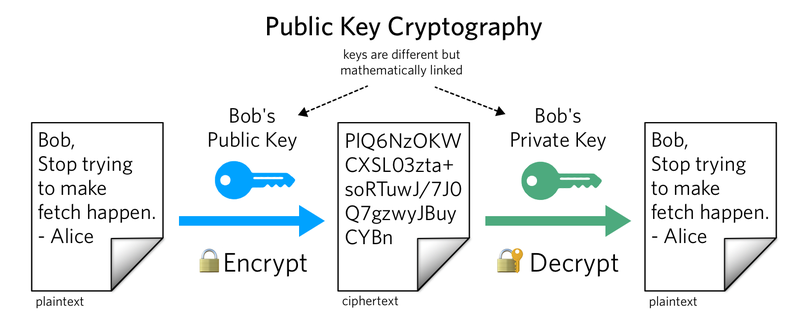

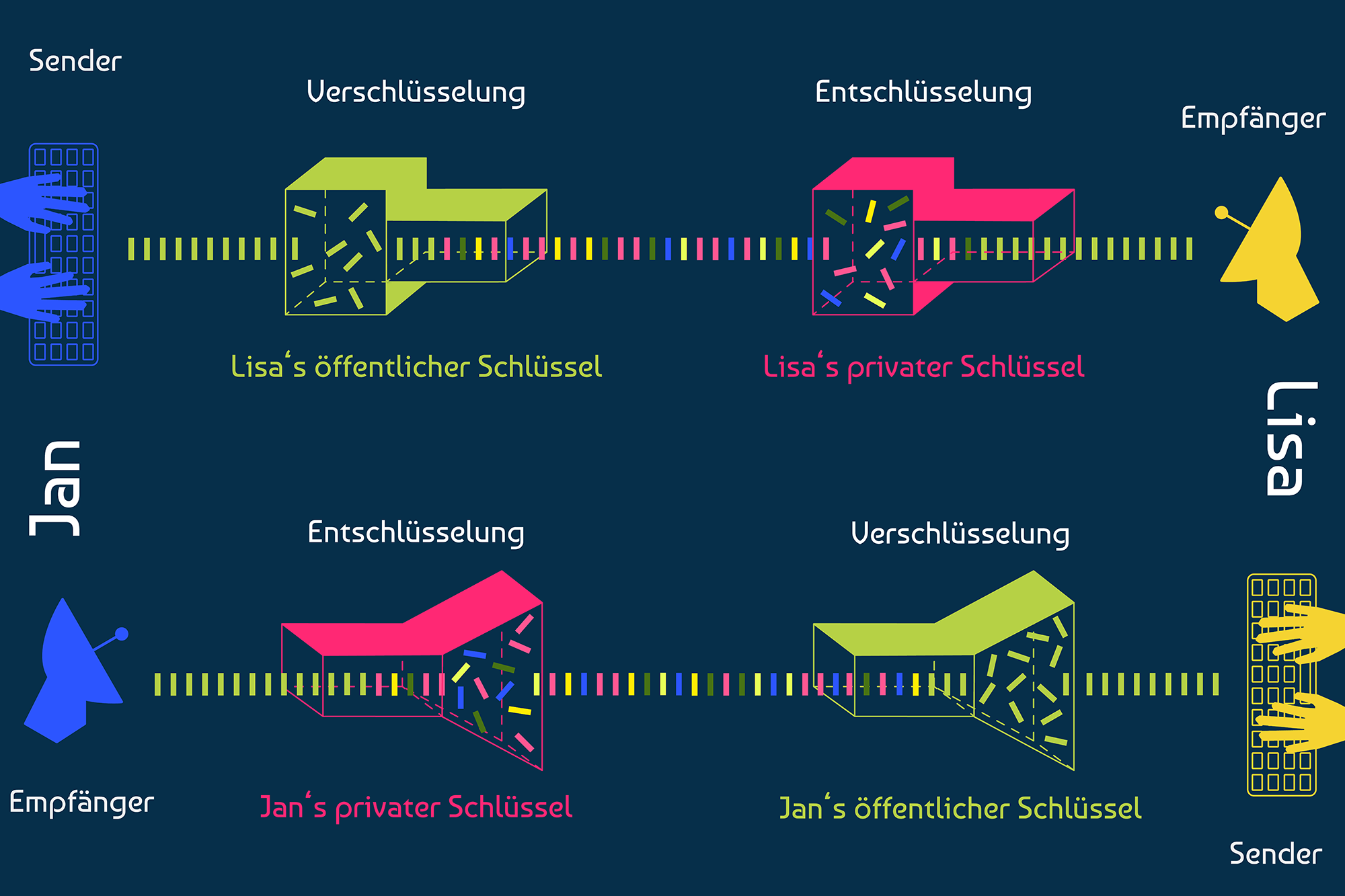

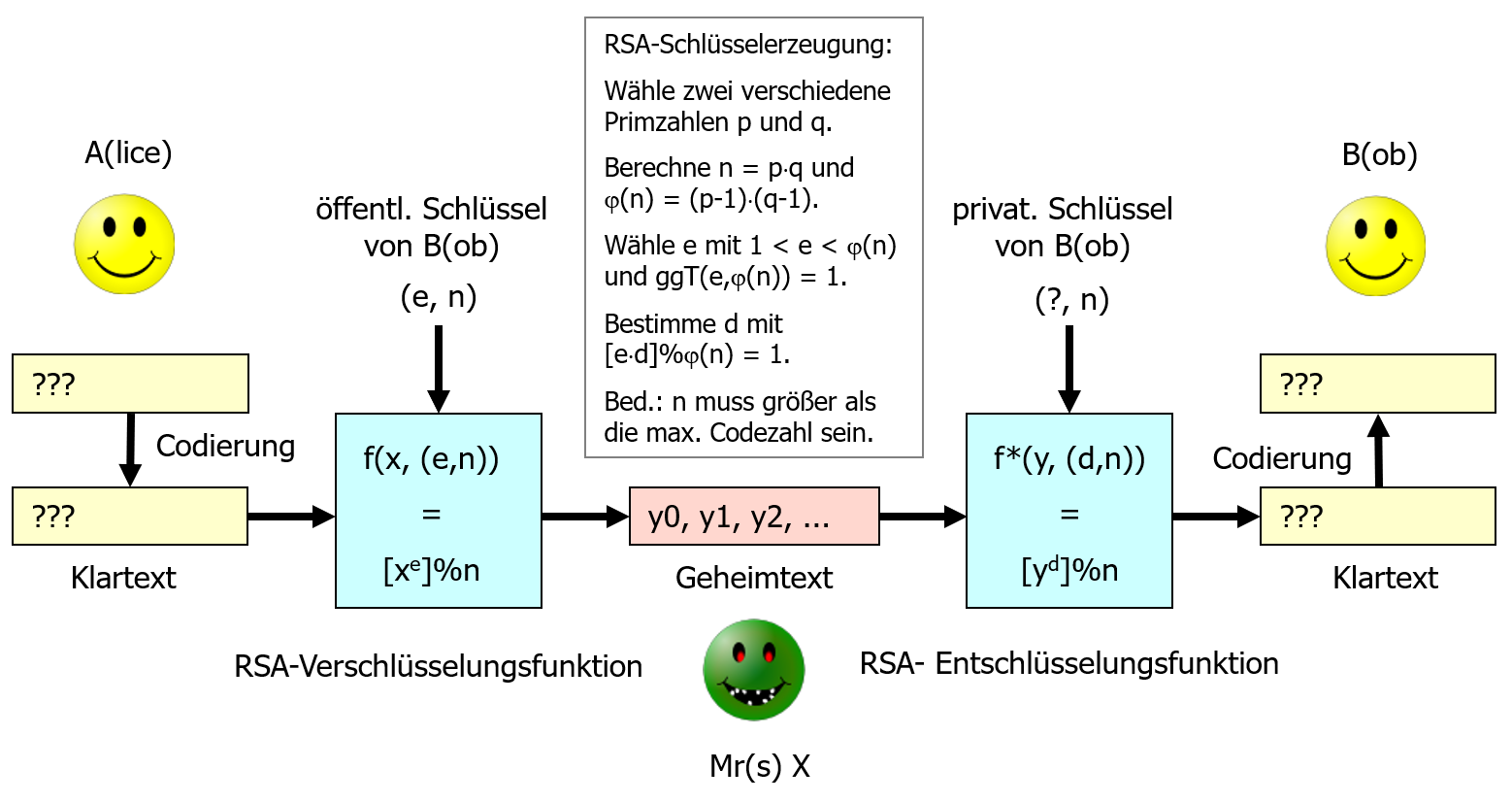

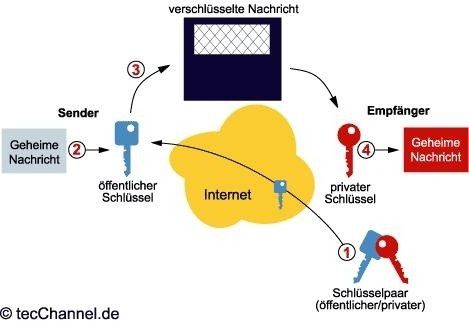

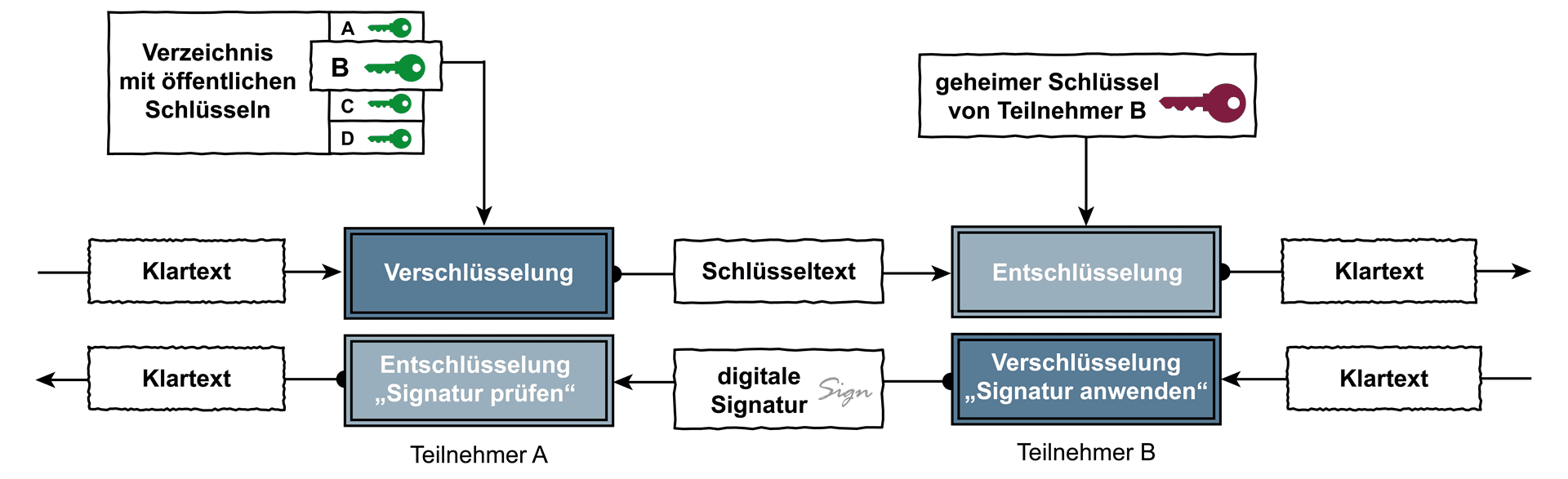

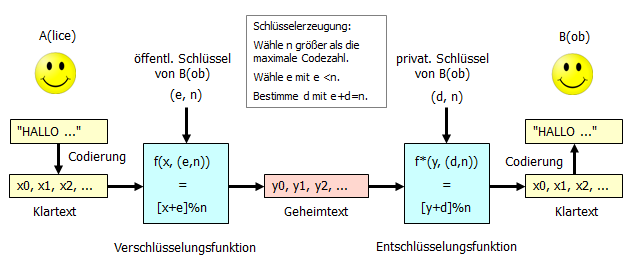

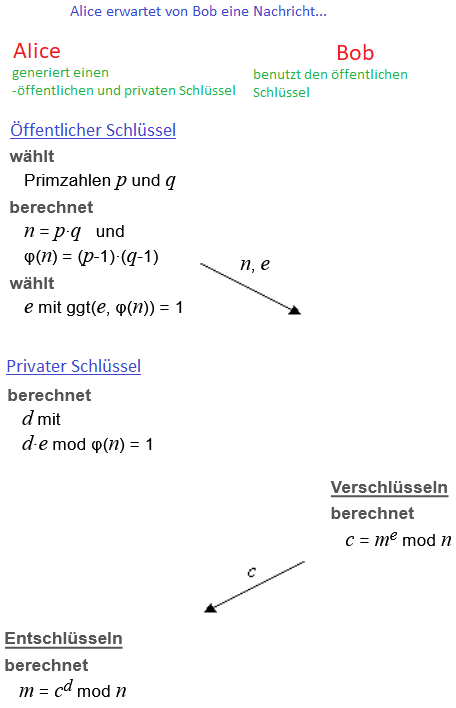

Asymmetrische Verschlüsselung/Public-Key-Verfahren. Das Verfahren. Die Vorteile/Pro und Nachteile/Kontra.